Os suspeitos de hackear celulares do ministro da Justiça, Sergio Moro, e de outras autoridades capturaram o código de acesso enviado pelo aplicativo de mensagens Telegram aos seus usuários para sincronização com o serviço Telegram Web —usado no computador. Dessa forma, conseguiram abrir os dados das vítimas nas suas próprias máquinas.

Segundo investigação da Polícia Federal, para aplicar o golpe os invasores se aproveitaram de uma fragilidade comum a todas as operadoras telefônicas.

Quando uma pessoa liga para ela própria, não se exige senha para ouvir recados na caixa postal. Foi essa a porta de entrada para se chegar às informações.

O Telegram permite que seus usuários solicitem o código de acesso ao serviço na web por meio de uma ligação telefônica. Na sequência, faz uma chamada de voz e informa o número ao cliente.

A estratégia dos supostos hackers foi a de, primeiro, telefonar várias vezes para os celulares-alvo, fazendo com que as linhas ficassem ocupadas. Dessa maneira, as ligações do Telegram foram destinadas às caixas postais.

A partir daí, eles clonaram, com o uso de tecnologia, os números de Moro e das demais autoridades. Assim, simularam telefonemas das vítimas para elas próprias, acessando o recado deixado pelo aplicativo.

Para realizar múltiplas ligações a Moro e demais vítimas, os suspeitos usaram serviço de voz sobre IP, o chamado VOIP. Essa tecnologia permite editar o número de origem de um telefonema quando o sistema de identificação de chamadas está ativo. Foi o caso de Moro e das demais autoridades.

Os investigadores seguiram os rastros dos telefonemas que foram feitos para o celular de Moro.

Assim, descobriram primeiro que a operadora Datora Telecomunicações transportou as chamadas destinadas ao celular do ministro após recebê-las por meio da tecnologia VOIP, serviço que, por sua vez, é prestado pela microempresa BRVoz.

Os arquivos da companhia, obtidos por meio de ordem judicial, mostraram que todas as chamadas para o ministro e para as demais autoridades partiram de um único usuário registrado. Ao todo, foram 5.616 em que o número de origem era igual ao de destino.

Pelos endereços de protocolo da internet (IPs) atribuídos aos aparelhos que se conectaram ao sistema da BRVoz para fazer as ligações, foram identificados os locais de residência de Danilo Cristiano Marques, Suelen Priscila de Oliveira, Walter Delgatti Neto e Gustavo Henrique Elias Santos, presos nesta terça-feira (23).

Para demonstrar os vínculos entre eles, a PF apresentou ainda um histórico de possíveis crimes que teriam praticado anteriormente.

As informações sobre o suposto esquema de hackeamento das contas constam da decisão do juiz Vallisney de Souza Oliveira, da 10ª Vara Federal do Distrito Federal, que autorizou as prisões, e de parecer do Ministério Público Federal.

Além das prisões temporárias (de até cinco dias), o magistrado deferiu as quebras dos sigilos telemático (de comunicações eletrônicas) e bancário dos suspeitos.

A PF ainda vai aprofundar investigações sobre eventuais motivações políticas e sobre possíveis contratantes das invasões.

“Faz-se necessário realizar o rastreamento de recursos recebidos ou movimentados pelos investigados e de averiguar eventuais patrocinadores das invasões ilegais dos dispositivos informáticos (smartphones)”, justificou Oliveira em sua decisão.

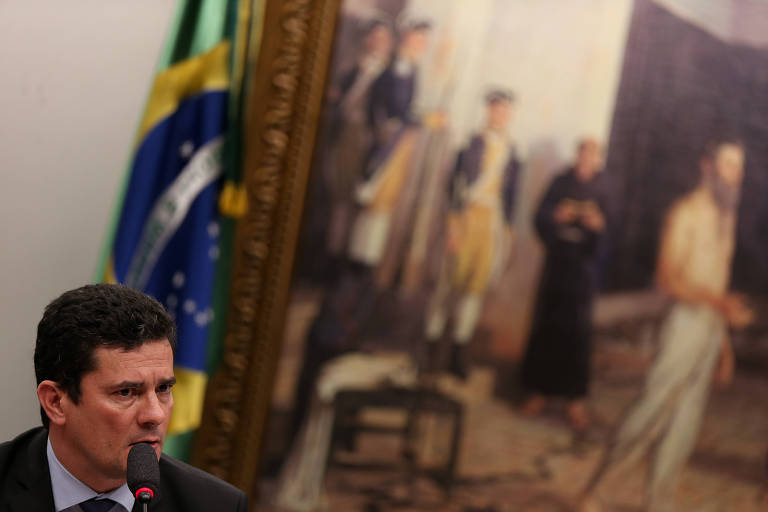

A investigação começou após pedido de Moro, que reportou à PF as tentativas de invasão de seu celular, o que culminou com a inabilitação do aplicativo Telegram no aparelho por ele usado.

Depois disso, passaram a ser apurados também os casos do desembargador Abel Gomes, do Tribunal Regional Federal da 2ª Região, do juiz federal no Rio Flávio Lucas e dos delegados da PF em São Paulo Rafael Fernandes e Flávio Veitez Reis.

Segundo investigadores, a apuração mostrou que o celular do procurador Deltan Dallagnol, coordenador da força-tarefa da Lava Jato em Curitiba, também foi alvo do grupo. O caso dessas autoridades está sendo tratado em inquérito aberto pela Polícia Federal no Paraná.

Insegurança

De acordo com especialistas ouvidos pela reportagem, o uso de autenticação em dois fatores impossibilitaria o acesso às mensagens por parte dos hackers usando esse método.

Com o recurso, além do token enviado por mensagem, o Telegram passa a exigir uma senha pré-determinada pelo usuário.

Por isso, mesmo em posse do código que os suspeitos teriam roubado da caixa de voz, não teriam acesso direto ao app.

"É o que sempre falo, ative a autenticação em dois fatores antes de qualquer coisa", diz Igor Rincon, especialista em cibersegurança da Cipher.

Segundo Fabio Assolini, pesquisador de segurança da Kaspersky Lab, apps como WhatsApp e Telegram são vulneráveis a ataques porque usam o número de telefone como forma de unir uma pessoa a sua conta.

“Esses programas de comunicação têm uma falha de design. Enquanto não tratarmos de forma correta, vão continuar existindo casos assim”, alerta. “Números de telefone não foram criados para te dar acesso a uma plataforma.”

O especialista cita cinco técnicas possíveis das quais criminosos podem se aproveitar para roubar uma conta.

- Acesso físico: com o celular em mãos, um atacante pode obter as informações que quiser ou então instalar programas maliciosos no telefone sem que o dono saiba, possibilitando acesso remoto aos dados, gravação de conversas…

- Ataque remoto: a distância, o atacante se aproveita de alguma vulnerabilidade em programas ou sistemas do celular --e pode, assim como no caso do acesso físico, instalar algo para conseguir acesso aos dados do telefone. Exemplo disso foi o caso revelado pelo próprio WhatsApp em maio, quando hackers conseguiram instalar um software de vigilância em telefones a partir de uma falha do aplicativo.

- SIM Swap: é o golpe da moda. Ele depende de uma pessoa com acesso aos sistemas das operadoras de telefonia, que transfere o número associado ao chip da vítima para outro chip, dos criminosos. Com isso, os atacantes conseguem receber os SMS enviados para o telefone e, assim, a conta no WhatsApp --e a outros sistemas que enviem códigos por mensagem de texto, inclusive banco. É fácil de perceber, porque o telefone da vítima “morre”: para de receber e fazer ligações, se conectar à internet e alguns aplicativos podem parar de funcionar.

- Engenharia social: é o nome formal dado à técnica na qual os golpistas tentam enganar o usuário para passar o código verificador de alguma forma. É uma alternativa mais simples e barata do que o SIM Swap, já que não é necessária uma pessoa com acesso ao sistema das operadoras.

- Protocolo SS7: é o mais sofisticado de todos, e mais incomum. Depende de criminosos com conhecimento técnico sobre o protocolo SS7, usado por empresas de telefonia para o tráfego de informação. Vulnerabilidades no protocolo foram usadas pelos EUA para espionar o governo Dilma, exemplifica Assolini. É possível espelhar a linha telefônica de modo imperceptível para o usuário --o celular continua funcionando normal, mas a comunicação chega também para os criminosos.

Comentários

Os comentários não representam a opinião do jornal; a responsabilidade é do autor da mensagem.