Empresa russa de antivírus criou 'pragas' falsas para prejudicar rivais

Por mais de uma década, uma das maiores empresas de segurança no mundo, a Kaspersky Lab de Moscou, tentou prejudicar rivais ao fazer com que seus programas de antivírus classificassem arquivos benignos como maliciosos, segundo dois ex-funcionários da companhia.

Eles afirmaram que a campanha secreta tinha como alvo Microsoft, AVG Technologies, Avast Software e outras concorrentes, e as induzia a deletar ou desativar arquivos importantes nos PCs de seus clientes.

Alguns dos ataques foram ordenados pelo fundador da Kaspersky Labs, Eugene Kaspersky, como retaliaçăo contra empresas menores, que, segundo ele, estavam copiando seu software em vez desenvolverem sua própria tecnologia.

"Eugene considerava isso roubo", disse um dos ex-funcionários. Ambos pediram anonimato e afirmaram que pertenciam a um pequeno grupo que conhecia a operaçăo.

A Kaspersky Lab negou que induziu suas concorrentes a categorizar arquivos limpos como maliciosos, prática chamada de "falso positivo".

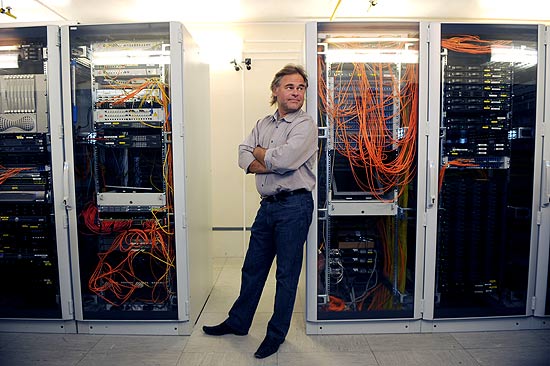

| James Hill - 1ş.abr.10/The New York Times | ||

|

||

| Eugene Kaspersky, fundador da Kaspersky Lab, na sede da empresa, em Moscou |

"Nossa companhia nunca conduziu qualquer campanha secreta para induzir nossos concorrentes a gerar falsos positivos com o objetivo de prejudicar suas posiçőes no mercado", disse a Kaspersky em uma nota ŕ agęncia de notícias Reuters. "Tal açăo é antiética, desonesta e sua legalidade é no mínimo questionável."

Executivos da Microsoft, AVG e Avast afirmaram anteriormente ŕ Reuters que terceiros, de origem desconhecida, tentaram induzir falsos positivos nos últimos anos. Quando contatados nesta semana, eles năo quiseram comentar as acusaçőes de que a Kaspersky teve as empresas como alvo.

A empresa russa é um dos mais populares fabricantes de software antivírus, com 400 milhőes de usuários e 270 mil clientes corporativos. A Kaspersky também ganhou amplo respeito na indústria por suas pesquisas sobre sofisticados programas de espionagem e sobre o Stuxnet, praga que sabotou o programa nuclear do Iră em 2009 e 2010.

Os dois ex-funcionários afirmaram que a vontade da empresa de ganhar espaço no mercado pesou na escolha de rivais sabotados.

"Foi decidido criar problemas [para os rivais]", disse um deles. "Năo é prejudicial apenas para uma companhia rival, mas também para os computadores dos usuários.

O ex-funcionário afirmou que pesquisadores da companhia eram designados a trabalhar por semanas ou meses nos projetos de sabotagem.

A principal tarefa deles era fazer engenharia reversa com os programas antivírus de rivais para descobrir como poderiam classificar bons arquivos como maliciosos.

A oportunidade para a artimanha cresceu na última década e meia, quando o crescente número de programas de computador maliciosos forçou empresas de segurança a compartilhar mais informaçőes umas com as outras, dizem especialistas do setor. Elas licenciaram as ferramentas de detecçăo umas das outras, trocaram amostras de programas maliciosos e enviaram arquivos suspeitos para agregadores de terceiros, como o VirusTotal, do Google.

Ao compartilhar todos esses dados, empresas de segurança podiam identificar mais rapidamente novos vírus e conteúdos maliciosos. Mas a colaboraçăo também permitiu que as companhias emprestassem bastante dos trabalhos umas das outras, em vez de descobrirem sozinhas arquivos ruins.

Em 2010, a Kaspersky Lab reclamou abertamente sobre cópias de seu trabalho, clamando por maior respeito com propriedade intelectual.

Na época, numa tentativa de provar que outras companhias estavam roubando seu trabalho, a Kaspersky afirmou ter feito um experimento: criou 10 arquivos inofensivos e informou a VirusTotal que os considerava maliciosos. A VirusTotal agrega dados de arquivos suspeitos e os compartilha com empresas de segurança.

Em uma semana e meia, os 10 arquivos foram declarados perigosos por pelo menos 14 companhias, que seguiram cegamente a pista da Kaspersky, segundo uma apresentaçăo feita em janeiro de 2010 feita pelo analista sęnior da empresa, Magnus Kalkuhl.

Ao perceber que as sua reclamaçőes năo causaram mudança, a Kaspersky partiu para sabotagem.

TÉCNICAS DE CÓDIGO RUIM

Em uma das técnicas, engenheiros da Kaspersky pegavam partes importantes de software encontrado em PCs e injetavam código ruim para que parecesse que o arquivo estava infectado, afirmam os ex-funcionários. Entăo, o arquivo modificado era enviado para a VirusTotal.

Quando os concorrentes acrescentavam esse arquivo ŕs suas ferramentas de detecçăo, ele era marcado como potencialmente malicioso. Se o arquivo modificado fosse parecido com o original, a Kaspersky induzia os rivais a pensar que o arquivo limpo era problemático também.

A VirusTotal năo comentou o assunto.

A Kaspersky negou utilizar a técnica. E afirmou que foi vítima de um ataque do tipo em novembro de 2012, quando um agente desconhecido fez com que a empresa classificasse de forma errada arquivos da empresa chinesa Tencent, do serviço de e-mail Mail.ru e da plataforma de games Steam.

A extensăo dos danos desse tipo de ataque é difícil de determinar porque programas antivírus podem gerar falsos positivos por muitas razőes, e muitos incidentes săo descobertos depois que um número pequeno de usuários é afetado.

O ex-funcionário afirmou que a Microsoft era um dos alvos porque muitas empresas menores seguiam as pistas da gigante americana. Eles se recusaram a dar detalhes de ataques específicos.

O diretor de pesquisas de antivírus da Microsoft, Dennis Batchelder, disse ŕ Reuters em abril que se lembrava de um episódio de março de 2013, quando muitos clientes teriam reclamado que um código relacionado a impressoras foi considerado perigoso e colocado em quarentena por um programa antivírus.

Batchelder disse que demorou seis horas para perceber que o código da impressora era muito parecido com um outro código classificado pela Microsoft como malicioso. Alguém pegou um arquivo legítimo e injetou código ruim, segundo ele. Por parecer-se demais com o arquivo alterado, o arquivo da impressora foi colocado em quarentena também.

Nos meses seguintes, a equipe de Batchelder encontrou milhares de bons arquivos que foram modificados para parecerem ruins. O pesquisador pediu a sua equipe para năo identificar o autor dos códigos.

"Năo interessa quem era", disse. "Todos na indústria temos uma vulnerabilidade, que é um sistema baseado em confiança. Tínhamos que consertar isso."

Na última quarta (12), em uma entrevista posterior, Batchelder recusou-se a comentar possíveis participaçőes da Kaspersky nos ataques. A Reuters năo encontrou evidęncias que conectem a Kaspersky ao caso das impressoras.

Com a notícia das ocorręncias de falsos positivos encontrados pela Microsoft, outras empresas tentavam entender o que tinha de errado com os seus próprios sistemas e o que podiam fazer de diferente, mas ninguém identificou os responsáveis.

Na Avast, os pesquisadores encontraram um grande números de drivers de rede modificados e duplicados para diferentes línguas.

Ondrej Vlcek, diretor de operaçőes da Avast, disse ŕ Reuters em abril que suspeitava que os autores eram bem equipados e queriam "se divertir" ŕs custas da indústria. Na última quinta (13), ele năo atendeu aos pedidos de comentários sobre as acusaçőes contra a Kaspersky.

ONDAS DE ATAQUES

Os dois ex-funcionários afirmam que a Kaspersky Labs manipulou falsos positivos por mais de 10 anos, com picos entre 2009 e 2013.

Năo há informaçőes sobre se os ataques continuam, embora analistas afirmem que o problema seja bem menor atualmente.

Isso acontece porque as empresas de segurança passaram a aceitar menos as determinaçőes dos concorrentes e estăo investindo mais para evitar casos de falso positivo.

O ex-diretor de tecnologia da AVG, Yuval Ben-Itzhak, afirmou que a empresa sofreu amostras ruins até que implantou filtros especiais e melhorou sua ferramenta de detecçăo.

"Aconteciam várias ondas de amostras ruins, normalmente quatro vezes por ano. Essa geraçăo de amostras mutiladas durou quatro anos. A última onda foi recebida no começo de 2013", disse ele ŕ reportagem em abril.

Na última quarta (12), o atual diretor de estratégia da AVG, Todd Simpson, recusou-se a comentar o assunto.

A Kaspersky também disse que melhorou seus algoritmos para se defender contra amostras falsas de vírus. E acrescentou que năo acredita que uma empresa de antivírus conduziu os ataques, pois isso teria um "efeito ruim na indústria de modo geral".

"Embora o mercado de segurança seja muito competitivo, a troca de dados é parte da segurança de todo o ecossistema de TI, e isso năo pode ser comprometido ou corrompido", afirmou a Kaspersky.

OUTRO LADO

A Kaspersky publicou uma nota com sue posicionamento oficial sobre o caso.

Posicionamento da Kaspersky sobre a matéria da Reuters

Ao contrário do que foi alegado em notícia publicada pela Reuters, a Kaspersky Lab nunca realizou qualquer campanha secreta para enganar os concorrentes e gerar falsos positivos para danificar suas posiçőes no mercado. Também jamais criou qualquer vírus com essa ou qualquer outra finalidade, conforme afirmam algumas matérias que traduziram erroneamente para o portuguęs o texto da Reuters, que năo fala em vírus, mas em falsos positivos. Tais açőes săo antiéticas, desonestas e ilegais. Acusaçőes feitas por ex-funcionários anônimos descontentes, dizendo que a Kaspersky Lab, ou seu CEO, estavam envolvidos nestes incidentes săo sem mérito e falsas. Como membro da comunidade de segurança, a empresa compartilha seus dados de inteligęncia e IOCs (indicadores de comprometimento) de ameaças avançadas com outros fornecedores, e também recebe e analisa as informaçőes fornecidas por eles. Embora o mercado de segurança seja muito competitivo, essa troca confiável é uma parte crítica da segurança global de todo o ecossistema de TI, e a Kaspersky Lab luta arduamente para ajudar a garantir que ela năo seja comprometida ou corrompida.

Em 2010, a Kaspersky Lab conduziu um experimento único fazendo o upload de 20 amostras de arquivos năo maliciosos para o VirusTotal multi-scanner, o que năo causaria falsos positivos, já que esses arquivos eram absolutamente limpos, inúteis e inofensivos. Após a experięncia, a empresa tornou o fato público e forneceu todas as amostras utilizadas para a imprensa para que todos pudessem testá-las. O objetivo do experimento foi chamar a atençăo da comunidade de segurança para o problema da insuficięncia de detecçăo baseadas em multi-scanners quando os arquivos săo bloqueados só porque outros fornecedores os detectaram antes como sendo maliciosos, sem exame real da atividade de arquivo (comportamento). Após essa experięncia, a companhia debateu com a indústria de antivírus sobre esta questăo e foi entendido que ela estava alinhada em todos os pontos principais. Leia mais aqui sobre o caso.

Em 2012, a Kaspersky Lab foi uma das empresas afetadas por uma fonte desconhecida, fazendo o upload de arquivos ruins para o VirusTotal, o que levou a uma série de incidentes com detecçőes falso-positivas. Para resolver este problema, em outubro de 2013, durante a Conferęncia Virus Bulletin em Berlim, houve uma reuniăo privada entre os principais fornecedores de antivírus para trocar informaçőes sobre os incidentes, descobrir os motivos por trás deste ataque e desenvolver um plano de açăo. Ainda năo está claro quem estava por trás desta campanha.

Livraria da Folha

- Coleçăo "Cinema Policial" reúne quatro filmes de grandes diretores

- Sociólogo discute transformaçőes do século 21 em "A Era do Imprevisto"

- Livro de escritora russa compila contos de fada assustadores; leia trecho

- Box de DVD reúne dupla de clássicos de Andrei Tarkóvski

- Como atingir alta performance por meio da autorresponsabilidade