Governos de ao menos dez países usaram o programa Pegasus para espionar celulares de jornalistas e opositores, revelou uma investigação feita por vários veículos de imprensa internacionais.

Criado por uma empresa israelense, o Pegasus é considerado uma das armas de espionagem digital mais modernas já feitas, segundo a OCCRP (Projeto de Reportagens sobre Crime Organizado e Corrupção, na sigla em inglês), entidade que fez parte da investigação revelada no domingo (18). A seguir, um resumo do que se sabe sobre o programa-espião e de como evitar ataques de ferramentas assim.

O que é o Pegasus? Uma ferramenta de espionagem digital vendida pela empresa israelense NSO Group. Em vez de tentar interceptar dados em circulação na internet, ela se instala dentro dos celulares-alvo e passa a ter acesso a todas as informações dentro dos aparelhos.

A empresa diz que fornece a tecnologia apenas para governos, para fins como investigar terroristas, pedófilos e criminosos em geral, mas não revela seus clientes. Todas as vendas precisam ser aprovadas pelo Ministério da Defesa de Israel. Sua existência se tornou pública em 2018.

O que ele faz? Monitora praticamente todas as informações nos celulares, como troca de mensagens, acesso a emails e conversas por telefone. Também pode acionar câmera, microfone e sensor GPS do celular para captar informações, sem que o usuário note.

Por estar dentro dos aparelhos, consegue desviar de barreiras como a criptografia ponta-a-ponta, na qual apenas o autor e o receptor de uma mensagem conseguem ter acesso a ela.

Como ocorre a invasão? Há várias formas. Inicialmente, era mais comum a infecção por meio de envio de links. O dono do aparelho recebia mensagens com promoções que poderiam interessá-lo, como um desconto em produtos conhecidos. Ao clicar, era levado a uma página falsa, que acionava o download e a instalação do programa-espião, sem que o usuário notasse.

Há muitas táticas para convencer a vítima a clicar no link, como enviar uma série de mensagens de spam irritantes. Quando a pessoa clica na opção "parar de receber esta mensagem", cai no link infectado.

Nos últimos dois anos, tornou-se mais comum o modelo "zero link", no qual a infiltração acontece sem que o usuário precise fazer nada. O programa-espião busca brechas de segurança em apps ou sites do dia a dia e se infiltra por elas.

Por padrão, os aplicativos no celular têm permissão para acessar a internet. Se a segurança do app não for configurada pelos desenvolvedores de modo adequado, um hacker pode conseguir se infiltrar e enviar o programa-espião por um app qualquer, como de mensagens, música, notícias, exercícios etc. Ao entrar no celular, o Pegasus se instala e começa a espionar em poucos segundos.

Há também a tática "injeção de rede", que faz uma interceptação momentânea na conexão entre o celular-alvo e um site conhecido. O ataque dura milissegundos e consegue fazer a infiltração antes que o site ou o dispositivo do usuário notem a falha.

No entanto, essa opção é mais complexa, pois depende de um monitoramento de como o usuário-alvo utiliza a internet, para saber em qual app ou site colocar a armadilha e a hora exata para acioná-la. Assim, é preciso também ter acesso a dados de conexão, armazenados por empresas de telefonia.

Este tipo de espionagem pode ser usado no Brasil? Por lei, não. "O sigilo das comunicações é uma garantia constitucional", diz Francisco Brito Cruz, diretor do Internetlab, centro de pesquisa sobre tecnologia. Governos e investigadores só podem quebrá-lo mediante autorização judicial, e para fins específicos: pode-se solicitar apenas a apreensão do aparelho ou a quebra do sigilo telemático (que inclui ligações, mensagens de texto e email). Isso não inclui invadir e monitorar o aparelho em tempo real.

Há formas de identificar se meu aparelho foi invadido? "No caso de ferramentas sofisticadas como o Pegasus, é quase impossível para um usuário leigo perceber que houve uma invasão", diz Brito. Para checar isso, especialistas buscam no aparelho por links usados em ataques anteriores, ou conexões do aparelho com servidores que tenham relação com a NSO. Mesmo assim, muitas vezes não há rastros.

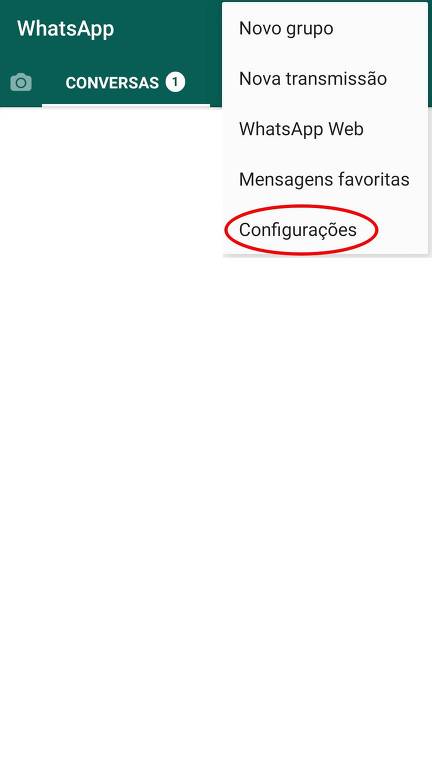

O que fazer para se proteger? A principal forma é manter em dia as atualizações de apps e do sistema operacional (iOS, Android etc), pois elas trazem conserto para brechas de segurança. Trata-se de um embate constante, na qual as empresas de TI buscam corrigir falhas enquanto os hackers caçam novos pontos fracos. Assim, quanto mais desatualizado o aparelho, maior o risco de invasão.

Outra recomendação é não clicar em páginas em que o navegador (como Chrome ou Firefox) alerta que há falhas de segurança, como "certificado expirado". Esses avisos indicam que a conexão entre você e o site desejado pode ter sido violada, abrindo caminho para invasões.

Quanto custa usar uma ferramenta de invasão? Invadir cerca de dez telefones, usando uma versão anterior ao Pegasus, custava em torno de US$ 650 mil, mais US$ 500 mil de taxa de instalação, segundo reportagem do New York Times, de 2016. Especialistas apontam que, por conta do alto custo, programas assim não são usados de forma massiva, mas sim de modo direcionado a alvos específicos, como opositores políticos, ativistas, empresários e jornalistas.

Comentários

Os comentários não representam a opinião do jornal; a responsabilidade é do autor da mensagem.